- Home

- Proveedores

- Skyhigh Security

- Skyhigh Private Access

Skyhigh Private Access

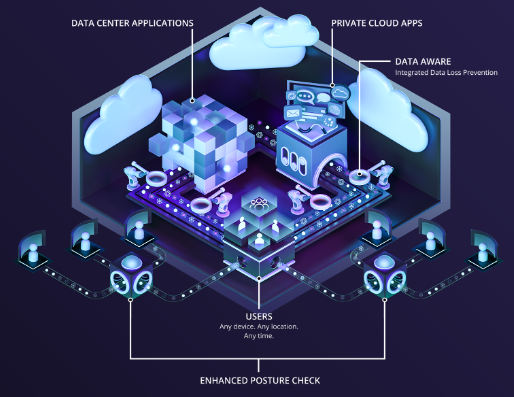

Acceso seguro a aplicaciones privadas utilizando la primera solución de acceso a la red de confianza cero con reconocimiento de datos de la industria, un componente integrado de Skyhigh Security SSE.

Proveedor: Skyhigh Security

SOLICITE UNA COTIZACIÓN

Acceso seguro a aplicaciones privadas

Skyhigh Security Private Access es la primera solución Zero Trust Network Access (ZTNA) con reconocimiento de datos de la industria que ofrece un alcance completo de protección de datos y amenazas, asegurando el acceso a aplicaciones privadas, desde cualquier ubicación y dispositivo, y evitando la pérdida de datos confidenciales utilizando datos integrados. prevención de pérdidas.

- Confianza cero: nunca confíes, ¡siempre verifica! Evalúa continuamente varios atributos de confianza del usuario, dispositivos de usuario y conexiones de usuario para garantizar que el acceso a la aplicación aún esté aprobado.

- Acceso integral: la consola centralizada le permite al administrador crear una política de acceso integral que permite políticas de acceso entre pares, en comparación con VPN que otorga acceso completo a la red.

- Protección de datos y RBI: la inclusión de DLP permite la protección contra la exfiltración o el uso indebido de datos mediante la detección de información confidencial y la prevención del acceso, y el RBI incorporado permite el control total de la sesión del navegador.

La necesidad de acceso a la red de confianza cero (ZTNA)

La transformación comercial actual y la expansión de la fuerza laboral remota ha invalidado el concepto de seguridad perimetral de la red. Con los recursos corporativos moviéndose de los límites de la empresa a múltiples ubicaciones distribuidas, como nubes públicas y centros de datos privados, las organizaciones enfrentan el desafío de implementar soluciones de seguridad para proteger sus datos confidenciales al tiempo que facilitan el acceso sin problemas desde cualquier ubicación y dispositivos remotos.

Características del producto de acceso privado Skyhigh Security

Reemplaza VPN y MPLS

Utilice Hyperscale Service Edge para resolver problemas de ancho de banda, latencia y rendimiento al reemplazar las conexiones VPN y MPLS con una conectividad ultrarrápida y directa a la aplicación con un tiempo de actividad del 99,999 %.

Confianza cero

Se basa en Zero Trust, que deniega el acceso a cualquier recurso de forma predeterminada y aplica políticas de identidad y contextuales para el acceso a las aplicaciones.

Integrar la protección de datos

Integra DLP para un control completo sobre los datos colaborados a través de sesiones de acceso privado con políticas de DLP en línea, lo que proporciona visibilidad de los datos confidenciales desde una única consola.

Cobertura de dispositivos no administrados

Protege de manera friccional los dispositivos no administrados a través de una implementación basada en navegador sin agente y sesiones de aislamiento de navegador remoto (RBI) para proteger las aplicaciones privadas de dispositivos riesgosos no administrados.

Control de acceso adaptativo

Aplica políticas de control de acceso adaptables basadas en conocimientos contextuales y evaluación continua de la postura de seguridad, con tecnología de punto final de vanguardia.

Acceso menos privilegiado

Utiliza la microsegmentación de la red y permite el acceso con "privilegios mínimos" a las aplicaciones autorizadas e integra inteligencia dinámica sobre amenazas con aprendizaje automático y sandboxing basado en emulación.

¡Gracias! ¡Nos pondremos en contacto con usted pronto!